如果您无法下载资料,请参考说明:

1、部分资料下载需要金币,请确保您的账户上有足够的金币

2、已购买过的文档,再次下载不重复扣费

3、资料包下载后请先用软件解压,在使用对应软件打开

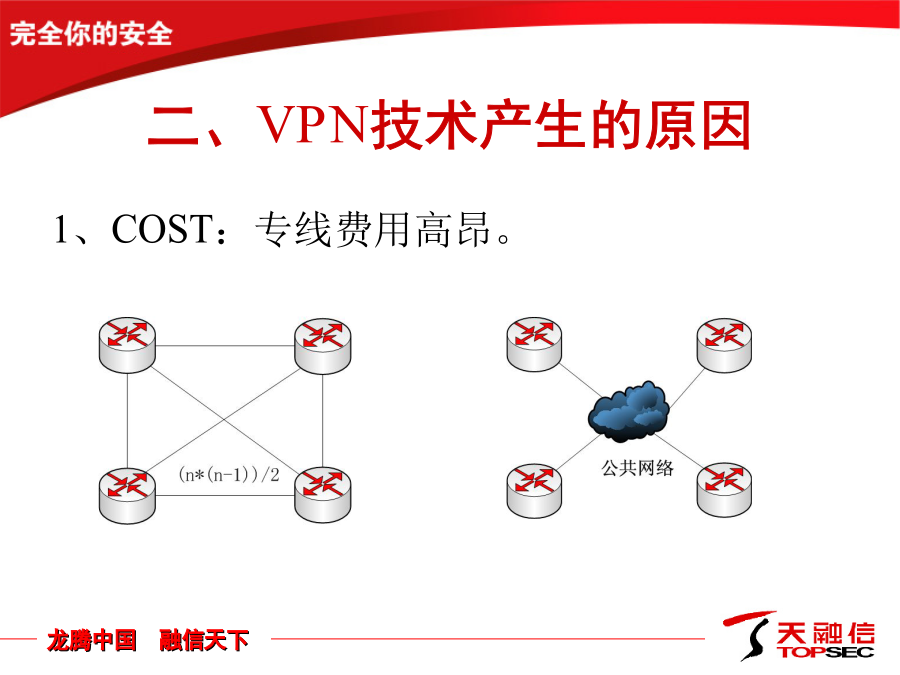

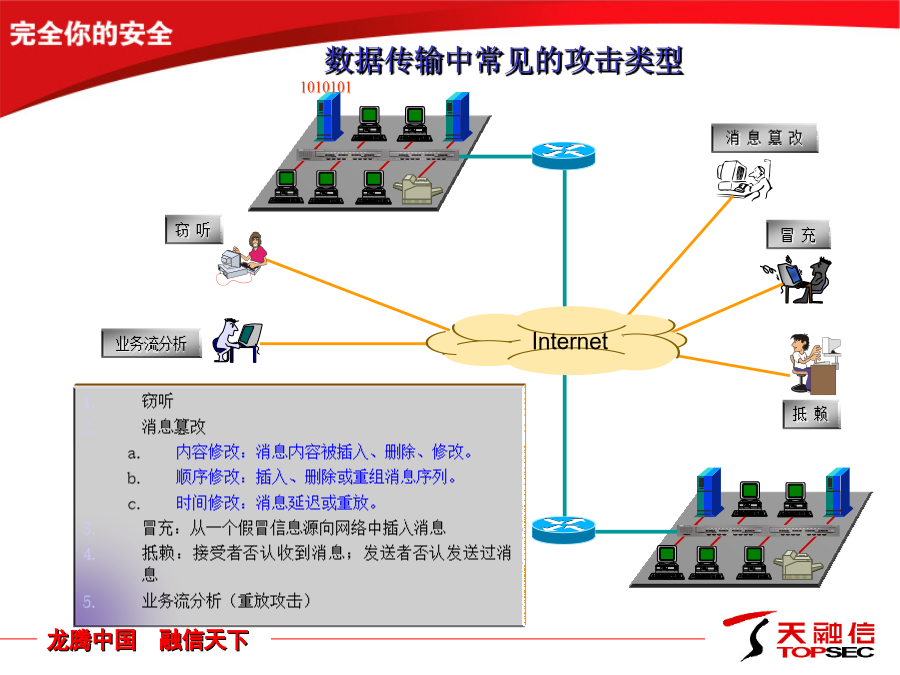

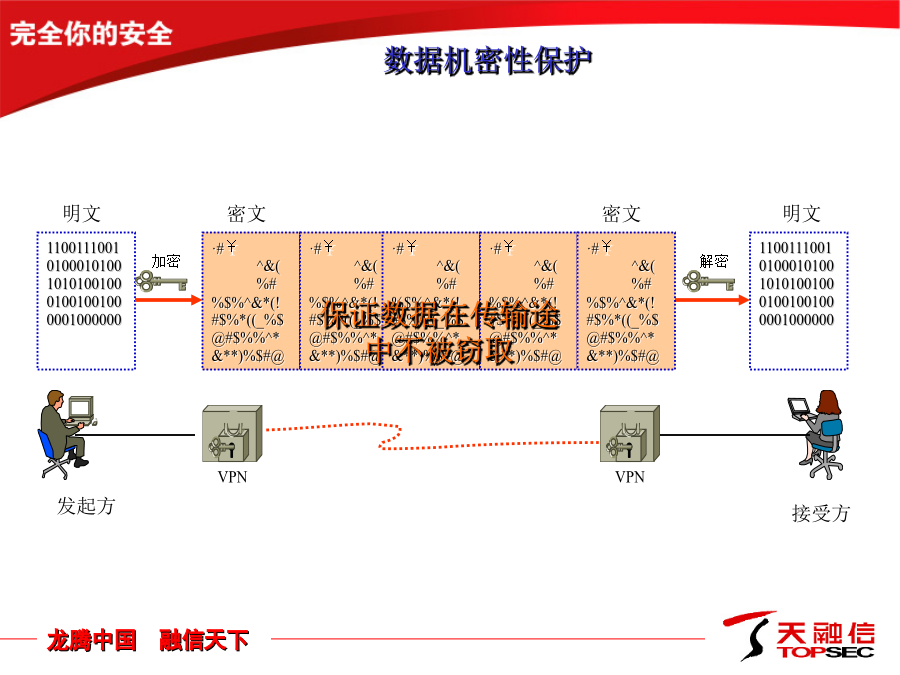

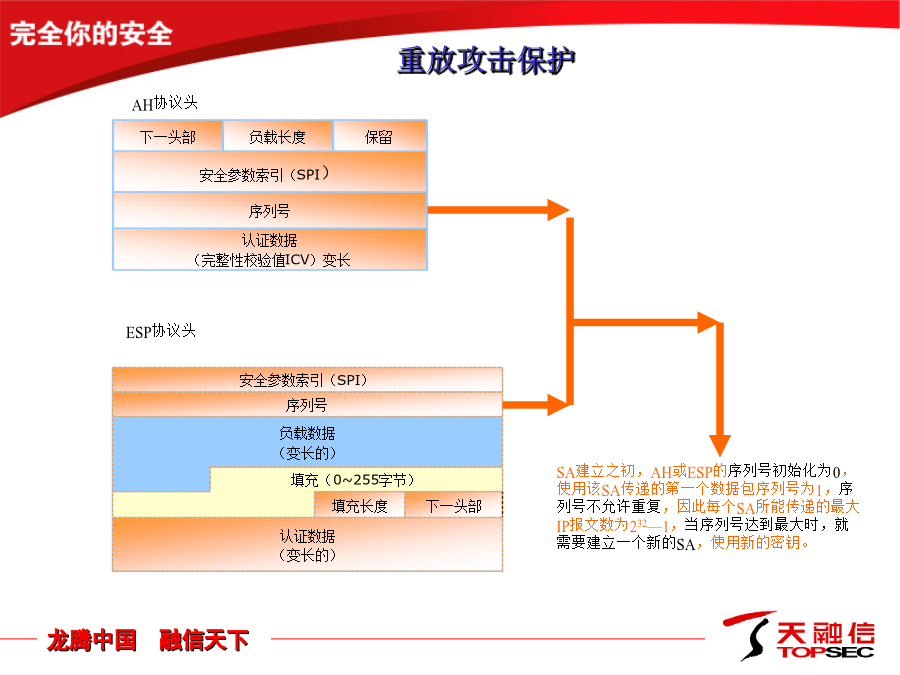

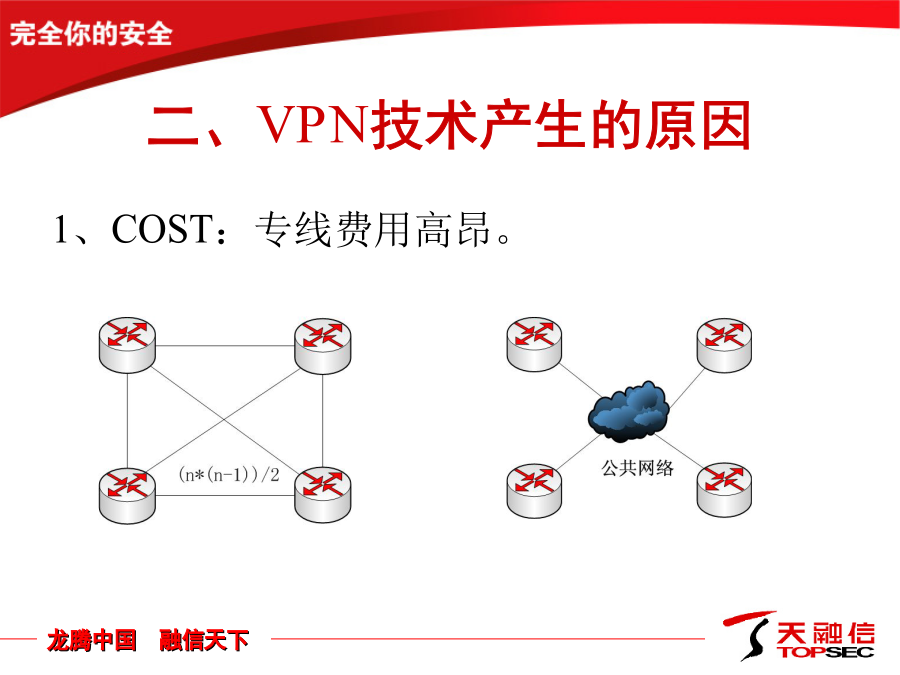

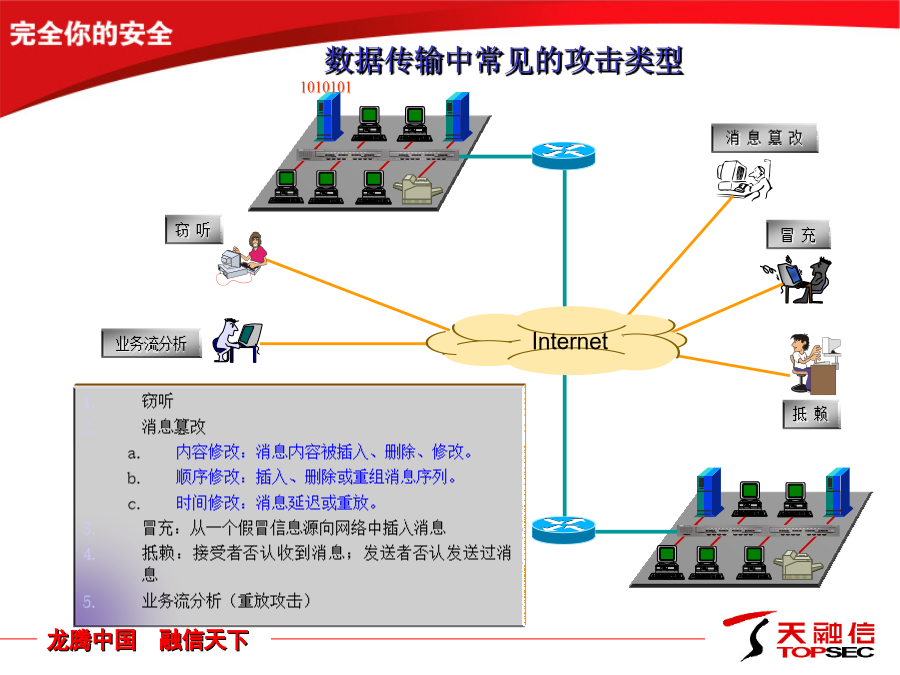

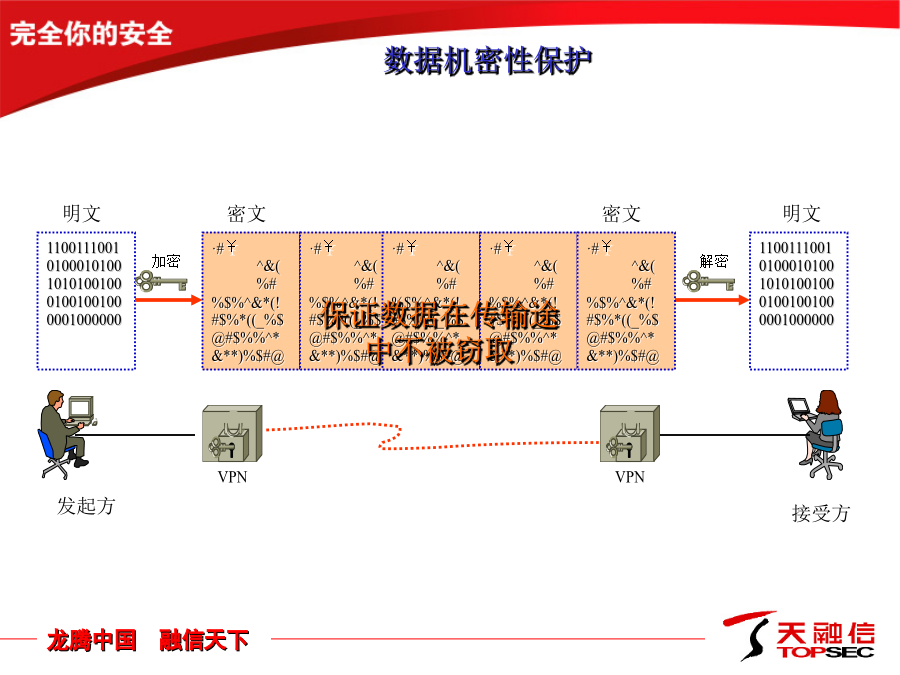

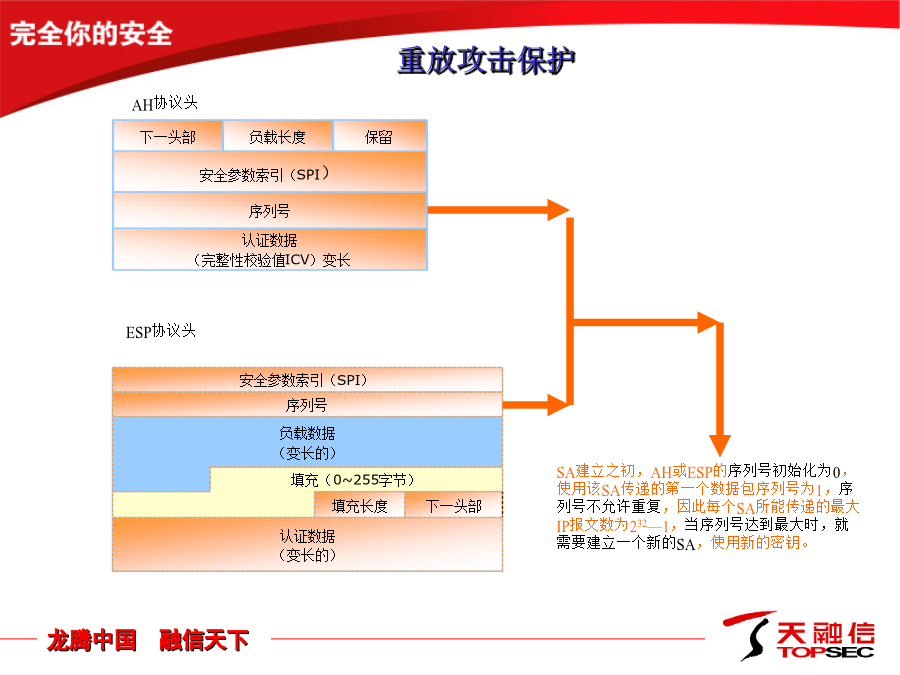

VPN技术原理一、VPN的定义二、VPN技术产生的原因2、不使用任何技术措施直接在公共网络上传输私有数据,则数据的安全性无法保证。机密性:Confidentiality完整性:Integrity可用性:Availability数据源身份验证抗重放攻击窃听消息篡改内容修改:消息内容被插入、删除、修改。顺序修改:插入、删除或重组消息序列。时间修改:消息延迟或重放。冒充:从一个假冒信息源向网络中插入消息抵赖:接受者否认收到消息;发送者否认发送过消息业务流分析(重放攻击)数据机密性保护数据完整性保护数据源发性验证的保护保留三、VPN技术的实现方式帧中继:FrameRelayATM:永久虚电路MPLS:多协议标签交换他们是典型的以时分复用方式形成VPN的二层与三层VPN技术。多由ISP提供,一般不使用加密技术。数据安全依赖于对ISP的信任。码分复用单纯隧道技术加密隧道技术三、IPSecVPN技术体系2,IPSec的内容各类加密与认证算法密钥管理协议:IKE\ISAKMP隧道封装协议:ESP、AHIPsec由一系列协议组成:RFC2401(规定了IPsec的基本结构)RFC2402(验证头)RFC2406(封装安全载荷)RFC2407(用于ISAKMP安全解释域)RFC2408(ISAKMP)RFC2409(Internet密钥交换,IKE)RFC2411(IP安全文档指南)RFC2412(OAKLEY密钥确定协议)等。四、密码学的基本概念和理论3、现代密码学中的基本共识:密文和加、解密算法都可以公开,但密钥必须保密。4、密码分析中的“三个人”:5、现代加密算法的三大分类:对称加密算法:加解密密钥一致。DES、3DES、AES。非对称加密算法:加解密密钥不一致,但相互关联,且不可互相推导。(RSA)单向散列函数:一类特殊的加密算法,一般用来认证。输入变长的数据可以获得定长的输出。输入数据发生变化,输出数据立即变化。(MD5、SHA)两类加密算法的比较对称加密算法用于加密大量的实际数据,而非对称加密算法用来加密对称加密算法的密钥,从而完成对称加密算法的密钥分发。6、加密算法的四类形成方法:移位:不改变明文中的内容,只将组成明文的字母顺序打乱。替换:用单个字母或字母的组合替换明文中的单个字母或字母组合。混合:综合使用移位与替换。数学难题:多用于形成非对称加密算法。7、加密算法简介。MD5:(MessageDigest5)消息摘要5。一种被广泛使用的认证算法。Hash运算MD5函数7、加密算法简介。DES:DataEncryptionStandard3DES:TripleDESAES:AdvancedEncryptionStandard以上三种对称加密算法是目前使用最为广泛的商用加密算法。通过反复使用块移位与替换的方法构成。当然还有很多其他的对称加密算法,如有中国特色的国密办加密算法。3DES7、加密算法简介。公钥加密,私钥解密,完成数据机密性要求。7、加密算法简介。私钥加密,公钥解密,完成数据机密性和认证的要求。7、加密算法简介。HMAC:Hash消息认证码实现数字签名。提取消息摘要私钥加密消息摘要接收方自算消息摘要接收方公钥解密消息摘要两者相比较五、密钥管理协议3、Oakley协议:规定了IPSec进行密钥材料交换的主要方法——Diff-Hellman密钥交换方法。他通过双方共有的一个已知数加上一个随机因子,经过一定地交换机制确定一个双方共有的数。(密钥材料)4、IKE的两个阶段:Phase1,Phase2。Phase1:确定IKE1的密钥、算法,进行双方对等体的身份验证,保护IKE2的通信流量。Phase1有两种模式:主模式(交换6个数据报)、野蛮模式(交换三个数据报)。主模式可以机密传输对等体ID,并可以协商DH组。Phase2:保护实际的数据流量。只有一种快速模式。(交换三个包)Phase1Phase1Phase2六、隧道封装协议保留2、ESP(EncapsulatingSecurityPayloadIP50)3、传输模式与隧道模式AH:认证报头ESP:封装安全报文ESP认证七、一个完整的VPN工作原理图Internet结束语谢谢!